计算机病毒、使用安全与计算机使用障碍排除课件.pptx

计算机病毒、使用安全与计算机使用障碍排除课件.pptx

《计算机病毒、使用安全与计算机使用障碍排除课件.pptx》由会员分享,可在线阅读,更多相关《计算机病毒、使用安全与计算机使用障碍排除课件.pptx(84页珍藏版)》请在三一办公上搜索。

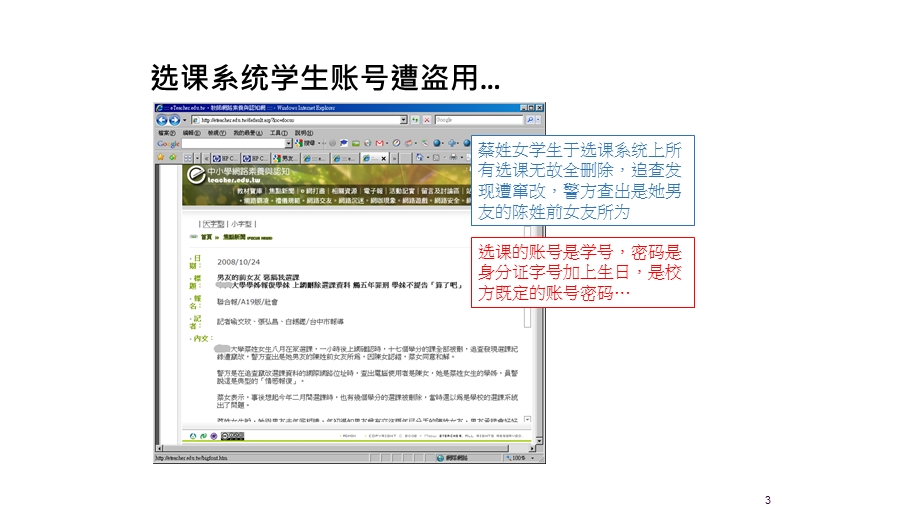

1、1,计算机病毒、其他使用安全维修此讲议内容分为两部份:计算机病毒、计算机使用安全与计算机使用障碍排除,设计考虑通识课程的性质,着重在强调计算机使用安全之相关常识、常被忽略的重要使用习惯,计算机使用障碍排除则在强调排除步骤、重要习惯与学习礼仪,计算机病毒、使用安全与计算机使用障碍排除,2,练习题列表,virusfix1:病毒名词virusfix2:病毒管道virusfix3:网页绑架网络钓鱼virusfix4:电子邮件与安全设定(老师视情形决定是否练习)virusfix5:计算机使用安全之建议与整理virusfix6:故障处理、安全使用与备份守则virusfix7:学习管道与学习态度,选课系统学

2、生账号遭盗用,3,蔡姓学生于选课系统上所有选课无故全删除,追查发现遭窜改,警方查出是她男友的陈姓前友所为,选课的账号是学号,密码是身分证字号加上生日,是校方既定的账号密码,学生模仿性爱照外事件,4,相簿加密上锁,知为何遭人解碼传,网页照片侵权判赔12.5万,5,从网站搜寻到典拍的照片即取用,未注明出处,高院审认为,这张照片在大学网站上供人浏览、印,已超出合使用范围,职务之便,出卖学生个资,6,为了金钱出卖学生资料,并非只有主管才会取得个资每一个人手上都会有!,学校或个人会因为前几项的事而上媒体.然后就糗了!后续一连串的补救措施,7,名词基本观念-了解管道-避免方法-解毒方法,8,9,什么是计算

3、机病毒、特洛伊木马程序?,计算机病毒所谓的计算机病毒是会将本身复制到其他干净的档案或开机区的恶性程序,当计算机用户在不自觉的情形执行到已受病毒感染的档案或开机区开机时,这个恶性程序就以相同的方式继续散播出去,至于计算机病毒是不是都会在某特定日期发作且破坏计算机数据?这就和病毒的写作者如何设计程序有关,并不属于计算机病毒的特性。特洛伊木马程序特洛伊木马程序就不像计算机病毒一样会感染其他档案,特洛伊木马程序通常都会以一些特殊管道进入用户的计算机系统中,然后伺机执行其恶意行为(如格式化磁盘、删除档案、窃取密码等),Back Orifice特洛伊木马程序便是一个案例,透过该程序计算机黑客便有机会入侵主

4、机窃取机密数据。,10,什么是计算机蠕虫及恶性程序?,计算机蠕虫电脑蠕虫像特洛伊木马程序一样不会感染其他档案,但本尊会复制出很多分身,就像西游记中的孙悟空一样,拔几根毛就可以复制出几个分身,然后像蠕虫 般在计算机网络中爬行,从一台计算机爬到另外一台计算机,最常用的方法是透过局域网络(LAN)、因特网(Internet)或是 E-mail 来散布自己。著名的计算机蠕虫VBS_LOVELETTER就是一个例子。恶性程序计算机病毒单纯指的是Virus,而恶性程序则泛指所有不怀好意的程序代码,包括计算机病毒、特洛伊木马程序、计算机蠕虫。,11,多重特性,在早期计算机病毒、特洛伊木马程序、计算机蠕虫都是

5、各自独立的程序而且彼此不相干,目前单一型态的恶性程序愈来愈少了,大部份都以计算机病毒加计算机蠕虫或特洛伊木马程序加计算机蠕虫的型态存在以便造成更大的影响力,而且比率以前者居多。例如:梅莉莎(MELISSA)便是结合计算机病毒及计算机蠕虫的两项特性。该恶性程序不但会感染 Word 的 Normal.dot(此为计算机病毒特性),而且会透过 Outlook E-mail 大量散播(此为计算机蠕虫特性)。例外一个耳熟能详的案例是结合了特洛伊木马程序及计算机蠕虫两项特性的探险虫(ExploreZip)。探险虫 并不会感染任何档案,但是是会覆盖掉(Overwrite)在局域网络上远程计算机中的重要档案(

6、此为特洛伊木马程序特性),并且会透过局域网络将自己安装 到远程计算机上(此为计算机蠕虫特性)。,12,实时整理与练习-virusfix-name:病毒名词,请将上述介绍的名词之意义与重点特性整理出来。请撰写于Word,依规定置于pubhtml,档名为:virusfix-name.doc,13,网页绑架与网络钓鱼-网页绑架,何谓网页绑架?原本的首页变成“不知名”的网站,首页怎么改都改变不了,这就是网页绑架这并不是病毒,可是当你每次开启浏览器时,都会连结(或暗中)到其网站,尤其一些架设在国外的成人网站,因为被植入的程序不一,所以粉难使用某一种程序来杜绝!预防与处理:在Yahoo之知识+中输入”网页

7、绑架”可查诣到敨多案例与解法,但解法之步骤多相当繁杂且无效。只要在登入时稍微注意一下,应该可以预防的。当你登入这种网站时,如果执行速度变慢、开启多页窗口、迸出小选单等这种状况时,马上关闭所有浏览器,最好也能让联机断线一下,这样来避免其严重性扩大!如果已经不幸被植入程序或绑架网页,可试着删除浏览器内所有脱机阅览记录!养成好习惯:因特网选项中的安全层级至少为中、不要看到出现安装软件的对话框就急着选是(按否与关闭皆可能会被绑架,可以Ctrl+Alt+Del开任务管理器关闭弹出窗口)、经常使用 Windows Update 做安全性更新、启动防火墙、安装防病毒软件、安装间谍软件扫描程序等等。,14,网

8、页绑架与网络钓鱼-网络钓鱼:何谓网络钓鱼,何谓Phishing网络钓鱼?Phishing这个字跟Fishing的念法是一模一样。不仅如此,它们在概念上也相同。Phishing简单的说是一种网络诈骗 行为。Phishing其实是 Fishing和Phone 的综合体,由于黑客始祖起初是以电话线作案,加上Phishing与Fishing的念法相同。所以黑客们用Ph来取代F,创造了 Phishing一词。除了网络钓鱼,也有电子黑饵、网页仿冒、钓鱼诈骗电子邮件、网诈骗邮件等等说法。以实际钓鱼例子说明,钓鱼者:网络诈骗者。池塘:Internet。钓饵:急迫性警告口吻的 email、伪装金融机构的网页、间

9、谍软件(Spyware)。带上钩的鱼:Internet 用户的信用卡号、网络银行账号密码等敏感数据。当这些网络诈骗者将饵(电子邮件)撒到 Internet 之后,就静待受骗者上钩,然后将个人重要数据传到他们手中。接着,他们就利用这偷来的信息,假冒受害者的身份,将受害者账户内的钱提光。还有一种高明的网 路钓鱼技巧,是使用 Javascript 将浏览器网址列所显示的地址换掉,让呈现出来的网址与假冒公司的官方网址完全相同,若用户依其指示输入密码,那么可就上钩了。,网钓鱼Phishing,用伪造的网页,诈骗使用者泄个人机密资,如帐户密码等钓鱼网页画面与官方网站相同,但其实这个网址并非官方网站以相似的

10、字符伪装网址,如:以字的0替换英文的O 以字的1替换英文的lhttp:/.twhttp:/.tw,长荣大学计算器与网络中心,15,一项研究报告指出,一份Google研究报告指出,在全球450万个网页进深入分析后,发现十分之一的网页具发布自动下载程序 即网际网上平均有十分之一的网页含有意程序 或疑似意程序!,长荣大学计算器与网络中心,16,伪我的拍卖卖场陷阱,长荣大学计算器与网络中心,17,注意”状态栏”显示的网址,进入伪Yahoo输入账号钓鱼网站,长荣大学计算器与网络中心,18,相关资料,(小心)Yahoo拍卖出现大量网络钓鱼链接http:/,20,网页绑架与网络钓鱼-手法与解决之道,http

11、:/web.cjcu.edu.tw/jchen/course/computerinlife/download/virusfix.docIE7以上有提供网络钓鱼筛选工具,位于工具选单Firefox亦有提供防钓鱼功能相关说明:http:/,21,网页绑架与网络钓鱼-其他注意事项,不要让自己的计算机被入侵而成为网络钓鱼的工具,22,实时整理与练习-virusfix-phishing:网页绑架网络钓鱼,简述何谓网页绑架与网络钓鱼,针对这两项除了防病毒软件外,请把预防方法以大纲方式整理列出?请撰写于Word,依规定置于pubhtml,档名为:virusfix-phishing,23,恶性程序的扩散管道,

12、除了传统的随身碟以外,到底还有那些新型态病毒的主要感染管道呢?1.以合法管道进行非法存取在传统的观念里,计算机病毒必须先藉由某种方式入侵计算机,然后伺机感染这部计算机的其它档案,在经过一段潜伏期后,最后在某个特定日子进行破坏,乍听之下好像是电影中的情节,不过事实上计算机病毒就是如此。以上面所举的TROJ_EXPLOREZIP探险虫为例,它开创了另一种新的病毒行为模式,探险虫病毒会 以受感染的计算机为源头,透过网络自动向外扩散,并尝试进入将资料夹分享(Share)出来的计算机、删除该计算机中的数据。这样的行为对于计算机操作系统而言,是完全合法的,因为只要权限足够,我们可以对任何设定为资源共享的文

13、件夹做存取的动作,而这也是为什么探险虫病毒的灾情严重的主要原因。,24,恶性程序的扩散管道,2.阅读E-MAIL时自动散播以往我们认为在使用电子邮件时,只要不执行或开启附件(Attachment)就不会遭受病毒感染,但VBS_BUBBLEBOY泡泡男孩这只由VBScript语言所写成的病毒,却打破了这个观念,即 使是仅开启电子邮件也可能遭受到病毒的威胁。泡泡男孩是以电子邮件的型态在网络上传播。邮件的主旨为“BubbleBoy is back!”,同时邮件的内容为“The BubbleBoy Incident,pictures and sounds.”及一个由“bblboy.htm”结尾的没有意

14、义的网址。当我们收到这封不含有任何附件的E-mail 时,不论我们是直接开启这封邮件或是在预览窗格中看这封邮件,其实泡泡男孩病毒已经开始执行了,泡泡男孩被执行后,会自动寻找用户的通讯簿,再把同样的邮件自动寄给通讯簿内的地址,当你的朋友正在阅读你的来信时,其实泡泡男孩病毒又从你朋友的计算机开始散播给其他人了。,防范电子邮件诈骗的正确观,认常社交工程攻击的可疑征兆遵守组织安全政策与程序确认对方的身分通报此二图片为本校同仁收到之骗取电子邮件账号密码的诈骗信,长荣大学计算器与网络中心,25,注意可疑电子邮件之特征,过于耸动的主旨与紧急要求不正常的发信时间陌生人或少往来对象来信认识的人来信但主旨或内容与

15、其习性不符要求输入私密数据送出,长荣大学计算器与网络中心,26,很多人会开启观看和热心地转寄,长荣大学计算器与网络中心,27,当你按下”彤彤.scr”惨了!你的计算机已被植入木马程序,朋友他结婚,但您有查觉这是意程序邮件吗,长荣大学计算器与网络中心,28,当你按下”婚纱照.scr”惨了!你的计算机已被植入木马程序,用色情标题诱骗收件人开启邮件,长荣大学计算器与网络中心,29,内容看似一般网转寄邮件,长荣大学计算器与网络中心,30,附檔名bat也是意程序执文件,长荣大学计算器与网络中心,31,意程序邮件将档案隐藏在.zip檔,长荣大学计算器与网络中心,32,附檔名.lnk这是意程序网页结,长荣大

16、学计算器与网络中心,33,常的木马程序执文件型,.bat,长荣大学计算器与网络中心,34,35,恶性程序的扩散管道,3.藉由E-MAIL主动散播谈到能藉由 E-mail主动散播的病毒,就非梅莉莎病毒莫属了。想必大家对于这只曾经惊动美国联邦调查局(FBI)的文件宏病毒一定耳熟能详,梅莉莎病毒是首只会透过 Outlook 大量并以等比级数的速度散播的宏病毒,短短一周内毒性袭卷全球,许多知名大企业的邮件服务器(E-MAIL Server)也都因梅莉莎病毒所引起的邮件风暴,导致服务器不堪负荷而纷纷当机。4.其它管道:网络下载,36,实时整理与练习-virusfix-ways:管道,请条列出整理出上述投

17、影片所述及以及未提及但可能之计算机会被恶性程序侵入的管道。请撰写于Word,依规定置于pubhtml,档名为:virusfix-ways,37,恶性程序的扩散管道之避免-电子邮件,OutlookExpressoutlook与其他脱机浏览程序(outlook)一样,将信件从主机传送到您的机器上,如此有传送需等待、较易中毒等缺点,但有浏览旧信件不用上网之优点。附加档案的控制:工具菜单 选项 安全性:在附件可能有病毒时不允许储存或开启、在其他应用程序试图以我的名义传送电子邮件时警告我Webmail透过浏览器浏览与使用在主机上的信件,有较不易中毒与到处可使用(只要能有浏览器上网不用复杂设定),但要使用

18、、要看旧信一定要上网。其他使用注意事项OE默认值为不在服务器保留邮件备分,因此OE收信下来后Webmail会看不到信按下DEL删除到删除的邮件文件夹,须从删除的邮件文件夹再删除或删除时按Shift+Del处理,电子邮件收信软件的设定方式,长荣大学计算器与网络中心,38,可疑电子邮件之自我保护措施,开启邮件内含之超链接时先确认联机网址之域名(DomainName)是否足以识别?不随意输入数据送出关闭预览窗格非必要阅读之邮件径行删除分辨电子邮件的真伪关闭自动下载图片考虑设定以纯文本格式取邮件,长荣大学计算器与网络中心,39,您可能已经明白要点击结与随意开启这些附档,但您可能还是疑惑为么开启邮件也算

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 计算机病毒 使用 安全 计算机 障碍 排除 课件

三一办公所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

三一办公所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

链接地址:https://www.31ppt.com/p-4084531.html